目次

情報セキュリティの脅威2026

生成AIの普及により、フィッシング高度化やマルウェア自動生成が進展した2025年。

サプライチェーン攻撃やID侵害が常態化し、境界防御の限界が明確になったとも言えます。

2026年においては、経済産業省にて検討されている「セキュリティ対策評価制度」がどこまで浸透するかが注目されます。

以下に、2025~2026年のサイバーセキュリティにおいて、各機関が発信している特に注視すべきデータをまとめました。

ランサムウェア被害報告件数

令和7年上半期におけるランサムウェアの被害報告件数は 116 件であり、半期の件数として令和 4 年下半期と並び最多となりました。

また、組織規模別のランサムウェア被害件数は、前年と同様に中小企業が狙われる状況が継続しており、77件で約 3 分の 2 を占めて件数・割合ともに過去最多となっております。

RaaS による攻撃実行者の裾野の広がりが、対策が比較的手薄な中小企業の被害増加につながっていると考えられます。

※出典:警察庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

ランサムウェア被害からの復旧期間と費用の関係性

ランサムウェアによる被害に遭った企業・団体等に実施したアンケートの結果によると、令和6年と比較して、ランサムウェアの被害による調査・復旧費用が高額化しており、1000 万円以上を要した組織の割合は50%から 59%に増加しております。

中小企業の被害が増える中で費用負担が増加しており、被害組織の経営に与える影響は決して小さくありません。

※出典:警察庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

情報セキュリティ10大脅威 2026[組織]

「情報セキュリティ10大脅威 2026」は、2025年に発生した社会的に影響が大きかった情報セキュリティの事故や攻撃の状況などからIPAが脅威候補を選定し、情報セキュリティ分野の研究者、企業の実務担当者など約250名のメンバーからなる「10大脅威選考会」が審議・投票を経て決定したものです。

『ランサム攻撃による被害』は11年連続11回目となっており、依然、組織を脅かす最大の脅威と言えます。

2位に選出されている『サプライチェーンや委託先を狙った攻撃』に関しては、経済産業省にて「セキュリティ対策評価制度」の検討が進められております。

特筆すべきは初選出で3位になっている『AIの利用をめぐるサイバーリスク』と言えるかもしれません。AIの活用については未知の脅威が多く、今後も注視していく必要があると言えそうです。

| 順位 |

「組織」向け脅威 |

初選出年 |

10大脅威での取り扱い

(2016年以降) |

| 1 |

ランサム攻撃による被害 |

2016年 |

11年連続11回目 |

| 2 |

サプライチェーンや委託先を狙った攻撃 |

2019年 |

8年連続8回目 |

| 3 |

AIの利用をめぐるサイバーリスク |

2026年 |

初選出 |

| 4 |

システムの脆弱性を悪用した攻撃 |

2016年 |

6年連続9回目 |

| 5 |

機密情報を狙った標的型攻撃 |

2016年 |

11年連続11回目 |

| 6 |

地政学的リスクに起因するサイバー攻撃(情報戦を含む) |

2025年 |

2年連続2回目 |

| 7 |

内部不正による情報漏えい等 |

2016年 |

11年連続11回目 |

| 8 |

リモートワーク等の環境や仕組みを狙った攻撃 |

2021年 |

6年連続6回目 |

| 9 |

DDoS攻撃(分散型サービス妨害攻撃) |

2016年 |

2年連続7回目 |

| 10 |

ビジネスメール詐欺 |

2018年 |

9年連続9回目 |

※出典:IPA 独立行政法人 情報処理推進機構「情情報セキュリティ10大脅威 2026」

組織内で共有しておくべき注意喚起情報

Click Fix攻撃に注意!

ユーザーを偽の修正操作に誘導する手口で2024年以降世界中で急増している、「問題解決を装った誘導」によって利用者の警戒心を外し、マルウェア感染や認証情報窃取につなげる攻撃手法です。

Click Fixの流れ

感染‼

ユーザー自身に自発的行動を促すため、セキュリティ対策をすり抜けやすいうえ、クリック後に下記のような被害が即時に発生するため大変危険な攻撃です。

- マルウェアダウンロード

- ランサムウェア感染

- 認証情報の窃取

- 偽サポート詐欺への誘導

- 不正リモート接続

Click Fixが怖いのは『技術的脆弱性ではなく、人間の判断を悪用する攻撃』というところです。

どれほど技術対策が強くても、1クリックで突破され得る点が最大の脅威と言えるでしょう。

法人を対象とした詐欺(ニセ社長詐欺)に注意!

法人の経営者等になりすまして、インターネット等で公開されている法人等のメールアドレス宛てに電子メールを送信し、業務をよそおって指定した口座に送金させるなどして金銭をだまし取る詐欺(いわゆるビジネスメール詐欺)が発生しています。

※出典:警察庁・SOS47 特殊詐欺対策ページ「法人を対象とした詐欺(ニセ社長詐欺)に注意!」

手口の流れ

- 経営者などを騙った電子メールが届きます。

実在する社長名や会社名が使われるため、本人からかどうか気がつきにくいのが特徴です。

- 「新しいプロジェクトのため」などと業務をよそおい、『SNSグループ』の作成、また、SNSグループの招待用QRコードの返信などを指示されます。

メンバーに、振込権限を持った担当者を含めるよう指示を受ける場合もあります。

- SNSグループ内でやりとりし、法人の口座残高を回答させるなどしたうえ、「事業資金が至急必要だ」「取引先への支払いを代行してほしい」などと、指定した口座に送金させます。

上記のステップのうち、1つでも対応してしまった場合、その人のメールアドレスに対して様々な悪意あるメールが届くなどの危険性もあります。

上記のようなメールが届いた際は一切の対応をせず、対面もしくは電話等での確認を行うよう、組織内で周知してください。

SaaS型クラウドサービスの安全性とは

サイバー攻撃を防ぐためには、個人の注意だけでなく企業としてもセキュリティ対策をしておくことが大切です。

オンプレミスシステムやPC等にインストールしたソフトウェアにおいては、利用者にてセキュリティ対策を行う必要があります。一から設備を新設するとコストも高額になりやすく、負担に感じることもあるでしょう。

アプリケーションを提供するSaaS型クラウドサービスでは、非常に高いセキュリティ対策が既に施されています。デジタル化・DX化が進む現代において、蓄積し続けるデジタルデータは企業が守るべき重要な「デジタル資産」です。個人端末やランサムウェア感染は防ぐことが難しく、中小企業においてそうしたリスク対応の徹底には限界があります。

SaaS型クラウドサービスは一般的に社内ネットワークとは接続されていない為、社内端末から感染が広がるランサムウェアなどのマルウェアの影響を受けないメリットがあります。

SaaS型クラウドサービスをより、安全にご利用いただくために

SaaS型クラウドサービスのご利用が増えてくるうえで、問題となるのがIDやパスワードの管理が煩雑になることです。

多くの企業や組織ではパスワードの管理が個人まかせになっており、初期パスワードや予測されやすいパスワードの使いまわしなどが発生していても管理できていません。

これはサイバーセキュリティにおいて、特にリスクが高いポイントとなります。

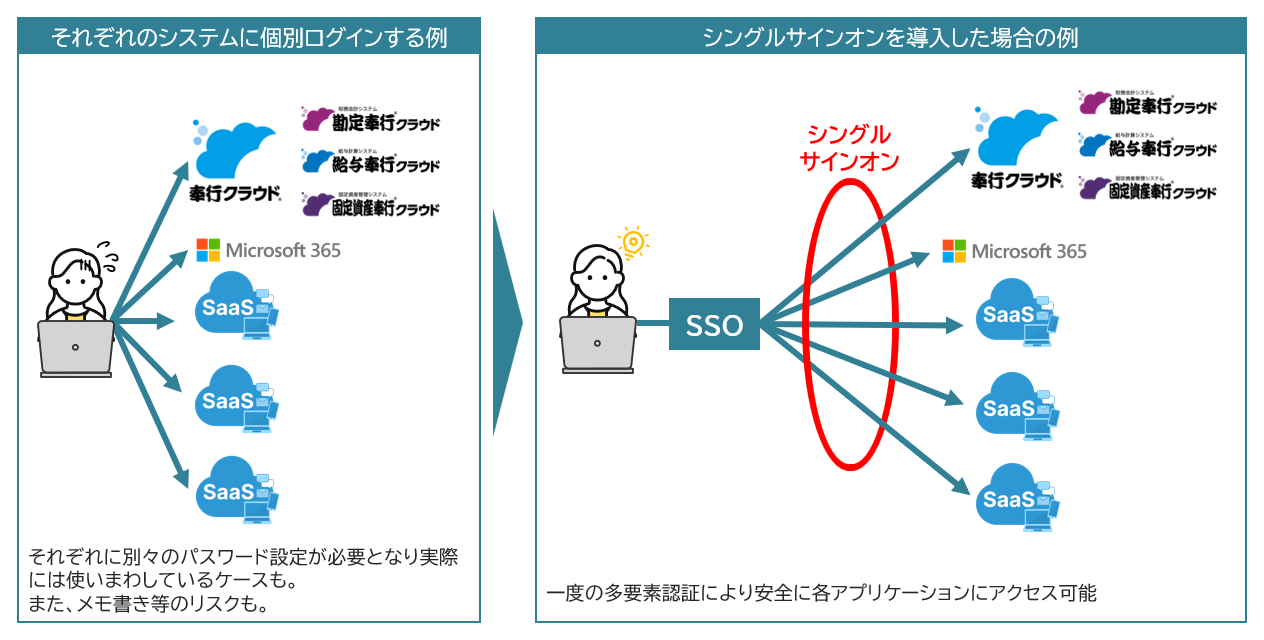

シングルサインオン(SSO)のススメ

シングルサインオン(SSO)は、一度の認証(多要素認証)で複数のシステムやサービスへアクセスできる仕組みです。

ID・パスワード管理の負担を軽減し、利便性とセキュリティを同時に向上することが期待できます。

クラウド活用やリモートワークが進む今、SSOは生産性向上とリスク低減を実現する基盤として、導入の価値がますます高まっています。

法人向けID・パスワード管理ツール導入のススメ

法人向けID・パスワード管理ツールは、従業員が利用する多種多様なサービスの認証情報を一元管理し、セキュリティと運用効率を同時に高めるためのソリューションです。

導入により、煩雑なパスワード運用を自動化し、強固なパスワード生成・安全な保管・アクセス制御・監査ログ取得などが実現できます。

SAML認証などに対応できず、シングルサインオンできないサービスでも包括的に管理できるのが特徴です。

奉行クラウドのセキュリティ対策

堅牢なクラウド基盤の採用

SaaS型クラウドサービスのセキュリティ対策は、サービス提供会社によって異なります。

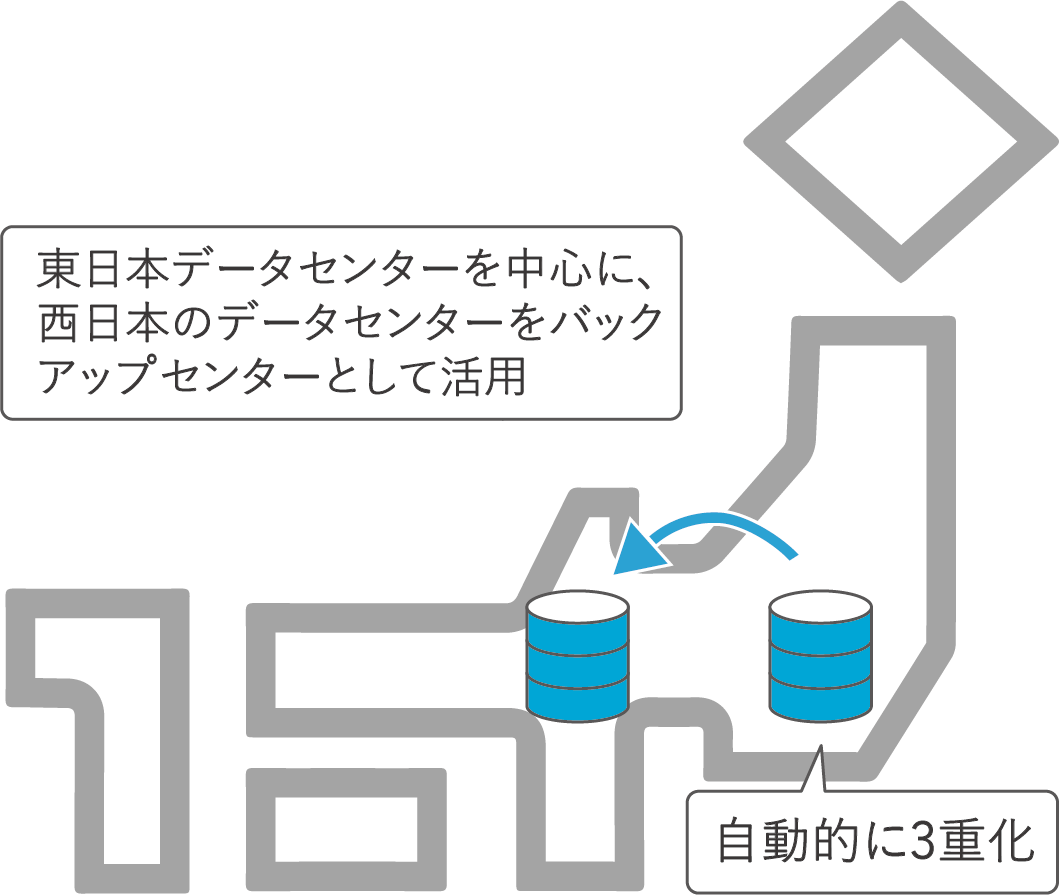

奉行クラウドではMicrosoft社が提供する「Microsoft Azure」で管理・運用し、業務サービス 奉行クラウド、奉行クラウドEdgeを提供しています。

Microsoft Azureは自動的にデータを3重化してバックアップする為、データセンター内での障害発生時においても、他のサーバにデータを保持しデータ損失が起こらないようにしています。

また、奉行クラウドではお客様の情報重要性を鑑み、国内法の管理下でデータが保持されるようMicrosoft Azureの国内データセンターに限定して提携を行います。

これにより、万全のBCP対策としてアプリケーションを提供し、「安心・安全に業務を遂行できる環境」にこだわっています。

アクセス管理と認証強化

OBC独自のID管理(OBCiD)による認証制御、パスワードポリシー設定、さらにはシングルサインオンや外部IDaaSとの連携により、不正アクセスリスクを低減できます。

ネットワーク/アプリ防御

全通信のSSL暗号化、WAF(Web Application Firewall)やファイアウォールによる境界防御、24時間365日運用監視によって脅威を検出・防御します。

第三者評価とコンプライアンス

SOC1/SOC2 Type2やFISC安全対策基準への準拠、政府のISMAPクラウド評価登録など、国際・国内基準に沿ったセキュリティ管理が行われています。